Aż o 40 proc. wzrosła w Polsce w 2021 r. liczba infekcji złośliwym oprogramowaniem – podaje ESET. Oszuści chętnie wykorzystują pandemiczne zawirowania: podszywają się pod Światową Organizację Zdrowia, wysyłają fałszywe informacje o szczepieniach, testach czy ceryfikatach covidowych. A w darknecie kwitnie handel fałszywymi paszportami szczepionkowymi.

Wirus jako... usługa

Będące skutkiem pandemii upowszechnienie pracy zdalnej jest jedną z przyczyn gwałtownego wzrostu liczby ataków ransomwarte (oprogramowanie szyfrujące dane i żądające okupu za ich odblokowanie). W 2021 r. było ich niemal 150 proc. więcej niż rok wcześniej.

– Z danych zebranych przez nasz zespół analityków wynika, że w 2021 r. aż 8 na 10 incydentów bezpieczeństwa dotyczyło oprogramowania ransomware – mówi Grzegorz Nocoń, inżynier systemowy w firmie Sophos. Dodaje, że największą obserwowaną zmianą jest odchodzenie od ataków z użyciem własnego oprogramowania. Zamiast tego ransomware staje się usługą: przestępcy tworzą złośliwe oprogramowanie i za opłatą udostępniają je innym, które zajmują się włamaniami do sieci. W 2022 r. trend ten będzie się rozwijał.

Czytaj więcej

Konta na Twitterze izraelskich dzienników, "Jerusalem Post" i "Maariv" oraz strona internetowa tego pierwszego dziennika, zostały zaatakowane przez...

Wzrośnie też popularność ataków hybrydowych, w których cyberprzestępcy spamują jak najwięcej osób spełniających określone kryteria i kierują je na złośliwe strony internetowe. Tempo, z jakim wykorzystali luki odkryte w 2021 r., wskazuje, że zarówno profesjonalne grupy, jak i amatorzy będą masowo używali tego sposobu do włamań.

– W przypadku ujawnionej z początkiem grudnia luki Log4j w ciągu tygodnia odnotowaliśmy kilkaset tysięcy prób wykorzystujących tę podatność. Botnety takie jak Mirai będą nadal korzystać z domyślnych haseł i luk w oprogramowaniu nie tylko firmowych sprzętów, ale też elektroniki użytkowej – przestrzega Nocoń.

Firmy i instytucje

Ofiarą ataków padają osoby indywidualne, sektor publiczny i przedsiębiorstwa. Ponad 50 proc. firm na świecie spodziewa się wzrostu liczby cyberzagrożeń – podaje PwC.

Coraz popularniejsze stają się ataki na łańcuchy dostaw. – To sprawia, że przedsiębiorcy mogą być zaatakowani z nieoczekiwanej, bo zaufanej strony, lub stać się celem, który ma być wykorzystany do ataku na ich odbiorców – podkreśla Damian Dworakowski, audytor bezpieczeństwa IT w ProtectHut.

Czytaj więcej

Log4j, luka w bibliotece Javy, popularnego języka programowania, wystawiła cały internetowy świat na ataki hakerów. Polska jest w grupie najbardzie...

Ataki nie omijają sektorów świadczących usługi o tzw. znaczeniu krytycznym. Jak wynika z danych Gartnera, nawet 30 proc. organizacji z infrastrukturą krytyczną doświadczy w ciągu czterech najbliższych lat bardzo poważnych naruszeń bezpieczeństwa. Cisco wskazuje na przykład z zeszłego roku atak na Colonial Pipeline, największy rurociąg naftowy na wschodnim wybrzeżu USA. Wielu stanom groziło, że w ciągu kilku dni skończy się paliwo na stacjach benzynowych, a te, które nim dysponowały, momentalnie podniosły ceny. Sytuacja była sygnałem alarmowym dla osób odpowiadających za bezpieczeństwo infrastruktury krytycznej w USA i na całym świecie.

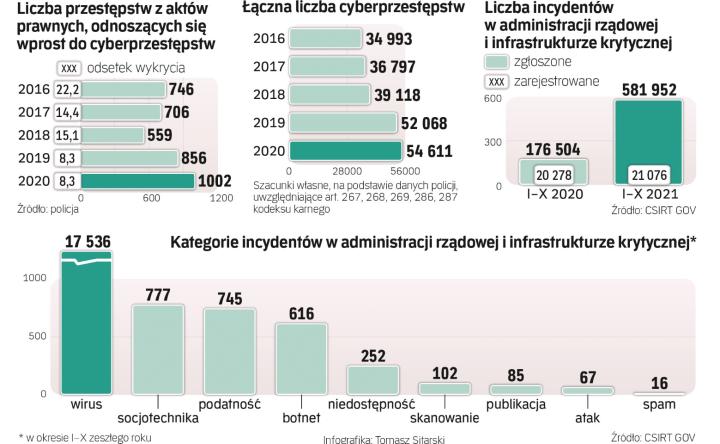

Na uwagę zasługują też dane z Polski, z których wynika, że w pierwszych dziesięciu miesiącach 2021 r. liczba zgłoszonych incydentów w systemach IT administracji rządowej i infrastruktury krytycznej wzrosła ponadtrzykrotnie.

Najsłabsze ogniwo

Pandemia sprawiła, że masowo pojawiają się coraz to nowsze technologie, w których liczy się przede wszystkim samo działanie i funkcjonalność, a dopiero w dalszej kolejności ich zabezpieczenie. W efekcie nowe rozwiązania często zawierają w początkowej fazie wiele luk i podatności. A to chętnie wykorzystują grupy przestępcze, wywiady i indywidualni hakerzy.

Czytaj więcej

Hakerzy z Pakistanu wykorzystywali Facebooka do atakowania Afgańczyków mających powiązania z poprzednim rządem podczas przejmowania kraju przez tal...

– Nie chodzi jednak o samą technologię: winny najczęściej jest czynnik ludzki. Mimo szkoleń i kampanii uświadamiających ataki socjotechniczne są wciąż najbardziej skuteczne – przestrzega Maciej Cieśla, ekspert z HackerU Polska. Dodaje, że w dzisiejszych czasach, w dobie globalnego kryzysu, zawirowań politycznych i pandemii, poziom stresu u przeciętnego Polaka jest niezwykle wysoki. A taka osoba staje się idealną ofiarą dla cyberprzestępcy.

Administracja na celowniku

Od początku stycznia do końca października 2021 r. zespół CSIRT GOV zanotował prawie 582 tys. zgłoszonych incydentów w systemach IT instytucji administracji rządowej oraz infrastruktury krytycznej. To ponad trzy razy więcej niż w analogicznym okresie 2020 r. Najliczniejszą grupę stanowiły wirusy. Na drugim miejscu znalazły się incydenty związane z zastosowaniem socjotechniki. To m.in. ataki i kampanie phisingowe, mające na celu wyłudzenie poufnych informacji lub zainfekowanie komputera szkodliwym oprogramowaniem. W sieciach podmiotów uczestniczących w tzw. projekcie ARAKIS 3.0 GOV zanotowano ponad 2,7 mln zdarzeń typu „alarm", z czego prawie milion miało priorytet pilny, czyli wymagało natychmiastowej reakcji ze strony administratorów – wynika z informacji umieszczonych na rządowych stronach.

Opinia dla „Rzeczpospolitej"

Przemysław Kania, dyrektor generalny Cisco w Polsce

Nie ma przesłanek ku temu, by sądzić, że w roku 2022 cyberprzestępcy ustaną w swoich wysiłkach. To, czego mogą doświadczyć użytkownicy, to ewolucja obecnych ataków oraz pojawiające się ich nowe formy, wynikające m.in. z rozwoju technologii, czego przykładem jest zaprezentowane niedawno metawersum. Ważnym trendem będzie ochrona urządzeń mobilnych. Normą stało się, że użytkownicy biznesowi wykorzystują do pracy smartfony, które często są obiektem ataków. Praca w modelu hybrydowym sprawia, że miejsce, z którego wykonujemy swoje obowiązki, przestało mieć znaczenie. Umożliwiły to urządzenia mobilne, sieć i narzędzia do współpracy. Dlatego na bezpieczeństwo pracy trzeba patrzeć całościowo.